Billede 1 af 2

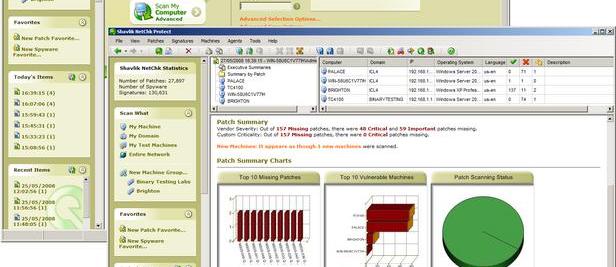

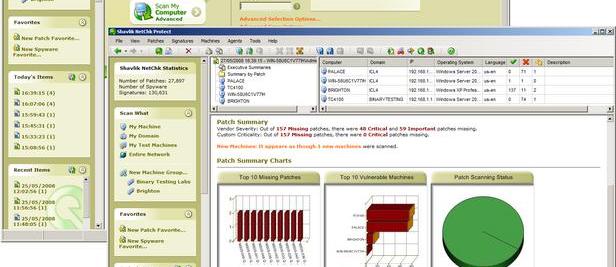

Shavliks NetChk Protect fokuserer på sårbarhedshåndtering og samler en interessant blanding af patch management, spyware og malware scanning og afhjælpning og serverer det hele under en enkelt administrationskonsol.

Patch management er dens primære funktion, og sammen med at holde sig ajour med den uendelige strøm af Microsoft patches giver NetChk Protect dig nu mulighed for at hente og anvende opdateringer til ikke-Microsoft og ældre apps ved hjælp af en tilpasset programrettelsesfileditor.

Til test indlæste vi hovedkonsollen på et Boston Supermicro dual 3GHz Xeon 5160-system, der kører Windows Server 2008 Enterprise. Det er en gnidningsløs proces, og vi kunne godt lide det faktum, at NetChk Protect for de fleste funktioner ikke kræver en agent, da den kan scanne fjernsystemer, kontrollere deres patch-status og implementere opdateringer uden dem.

Shavlik inkluderer dog agenter, da det anerkender behovet for at understøtte mobilbrugere, der ikke altid er forbundet til netværket og fjernsider med links med lav båndbredde. NetChk Protect har også evnen til at fjerne eller deaktivere risikable applikationer og spyware, og til dette skal du implementere en agent.

Dette kan skubbes fra hovedkonsollen, hvor det kører som en enkelt lokal tjeneste, men bemærk, at Vista på tidspunktet for gennemgangen ikke blev understøttet af agenten, og det kan heller ikke bruges til at køre konsollen.

Fra den muntert designede hovedkonsol kan du samle dine systemer ved at oprette maskingrupper ved hjælp af en række metoder såsom domæner, OU'er, IP-adresseområder og så videre, og affyre on-demand og planlagte patch- og spyware-scanninger efter behag. Resultaterne er offentliggjort i konsollen, hvor du kan browse efter individuelt system eller se en række diagrammer og grafer, der giver et detaljeret overblik.

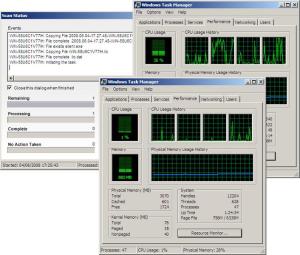

Vi vil først se på spyware-scanningsfunktionerne, da vi havde nogle problemer med dem. Du har to muligheder, hvor konsollen kan gøre dette over netværket uden at indlæse software på hver klient, men dette vil medføre højere båndbreddeomkostninger. Alternativet er Shavliks dissolving service-scanning, som indlæser scanningsmotoren på hver klient lokalt for at reducere netværksomkostninger og forbedre ydeevnen.

Under test fandt vi ud af, at sidstnævnte metode kan have en usund appetit på CPU-ressourcer. Du kan bruge en skyder i din spyware-scanningspolitik, der går fra 10 til 100 % CPU-udnyttelse. Ved den maksimale indstilling så vi en scanning på kerneserveren, der tog omkring 25 % af CPU-ressourcerne – ikke godt for en dual Xeon 5160-server, selvom det kun tog tre minutter at gennemføre.

Ændring af vores politik til den laveste udnyttelse fik scanningen til at køre i regelmæssige korte serier og tage omkring fem gange længere tid at fuldføre. Mindre veludstyrede systemer led mere med en ærværdig dual-socket, single-core Xeon-server, der blev ramlet med op til 65 % udnyttelse.

Ikke desto mindre er de resulterende rapporter meget detaljerede, da du kan se hvert systems sårbarheder og se al identificeret spyware, niveauet af vigtighed for hver instans og afhjælpningsstatus. For at fjerne spyware skal du konfigurere en distributionsserver, selvom vi fandt dette en simpel nok opgave.

Realtidsbeskyttelse kan også aktiveres, og dette giver dig mulighed for at blokere eller tillade visse handlinger på klientsystemer, såsom at ændre IE-sikkerhedsniveauer og håndhæve en specifik hjemmeside.

Patch management er der, hvor NetChk Protect virkelig rammer målet. Vi scannede en række Windows Server 2008- og 2003-systemer og XP-klienter og var imponerede over resultaterne. Et ikke-patchet Server 2003 R1-system krævede for eksempel mere end patches, inklusive SP2-opdateringen, mens nogle XP-klienter, vi havde antaget var fuldt opdaterede, kom tilbage med en række patches plus ekstra til Microsoft Office.